完全防范WannaCry (WanaCrypt0r) 勒索病毒处理步骤(官方应对方案整理版)

网络上现在有很多“教程”在指导如何避免这次WannaCry 勒索病毒,不过在这边建议大家谨慎看待这些内容,参考似是而非的教程文章可能会让电脑处于更高风险的环境。

微软在“MS17-010”安全公告中的“因应措施”一节提供了能够避免遭到威胁的方法,本文参考微软官方提供的因应措施,并将整个安全措施流程做总整理,请按照以下程序做完以保电脑安全!

步骤一:中断网络连线

如果不确定电脑是否已经免疫,请先将网络连线中断,特别是处于区域网络(LAN) 或大型社区网络时,这个步骤建议必做。

步骤二:停用SMBv1服务

WannaCry能够入侵使用者电脑,就是利用Microsoft Server Message Block 1.0 (SMBv1)的弱点进行攻击,请参考下官方建议停用SMBv1服务,避免遭到攻击。

适用于执行Windows 8.1 或Windows Server 2012 R2 及更新版本的客户的替代方法若为用户端操作系统:

1、开启[控制面板],按一下[程序和功能],然后按一下[开启或关闭Windows功能]。

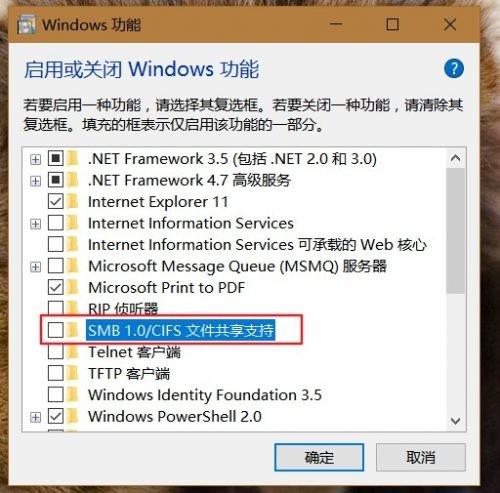

2、在[Windows功能]Windows中,取消勾选[SMB 1.0/CIFS 文件共享支持],然后按一下[确定]以关闭Windows。

3、重新启动系统。若为服务器操作系统:

1、开启[服务器管理员],然后按一下[管理]功能表并选取[移除角色及功能]。

2、在[功能]Windows中,取消勾选[SMB 1.0/CIFS文件共享支持],然后按一下[确定]以关闭Windows。

3、重新启动系统。Windows 10

1、直接在开始菜单中搜索关键词“开启或关闭Windows功能”。

2、在打开的窗口中,取消勾选“SMB 1.0/CIFS文件共享支持”,然后按一下[确定]以关闭窗口。

3、根据提示重新启动系统。

图:关闭SMB 1.0 功能

步骤三:(连接网络)立刻安装更新文件并打开Windows Update

依所使用Windows 各版本的安装更新补丁:

windows 7:4月份更新(32位、64位 )、5月份更新( 32位、64位)

Windows 8.1:4月份更新( 32位、64位 )、5月份更新( 32位、64位 )

Windows XP、Vista:修复更新补丁 (2017/5/13更新)

以上补丁皆为微软官方下载链接,切勿下载网友重新包装过一键安装包,减少再次中毒机会。 过程中如果需要重新启动,请直接重新启动,不要流连忘返!

安装完独立更新补丁后,请依步骤打开Windows Update:

点选左下角【开始】并选择齿轮图示进入【设置】窗口选取[更新与安全] 功能选择选单左侧的[Windows 更新] 并确认已经开启

4、手动点击【检查更新】,确保电脑已安装所有更新补丁

步骤四:安装防毒软体

目前已经有多家防毒软体(含微软系统内置) 表示可检测WannaCry (WanaCrypt0r 2.0) 勒索病毒。对于Windows 10 用户来说,不要关闭内置的Windows Defender即可。

步骤五:恢复网络连线

WannaCry 的出现让每个使用Windows 操作系统的朋友真的有种想哭的感觉,即便没“中奖”也是紧张兮兮。 目前网络上已经出现许多号称“完整解决”的文章,不过有许多都不是资讯专业的人所撰写,无法针对这次的漏洞拟定正确的处理流程,甚至穿插了太多不必要的步骤,对于防护能力我们抱着很大的问号。

因为如此,我们才参考微软官方对此次事件及漏洞的处理方针及建议订定了这个问题处理流程,兼顾防护及修复漏洞的重要任务,避免再有人受害!

如果你身边朋友都还没开始处理,请立刻把这篇文章让给他参考,并且建议他应该立即处理才是!